Codex 成功入侵三星智慧電視

AI 生成摘要

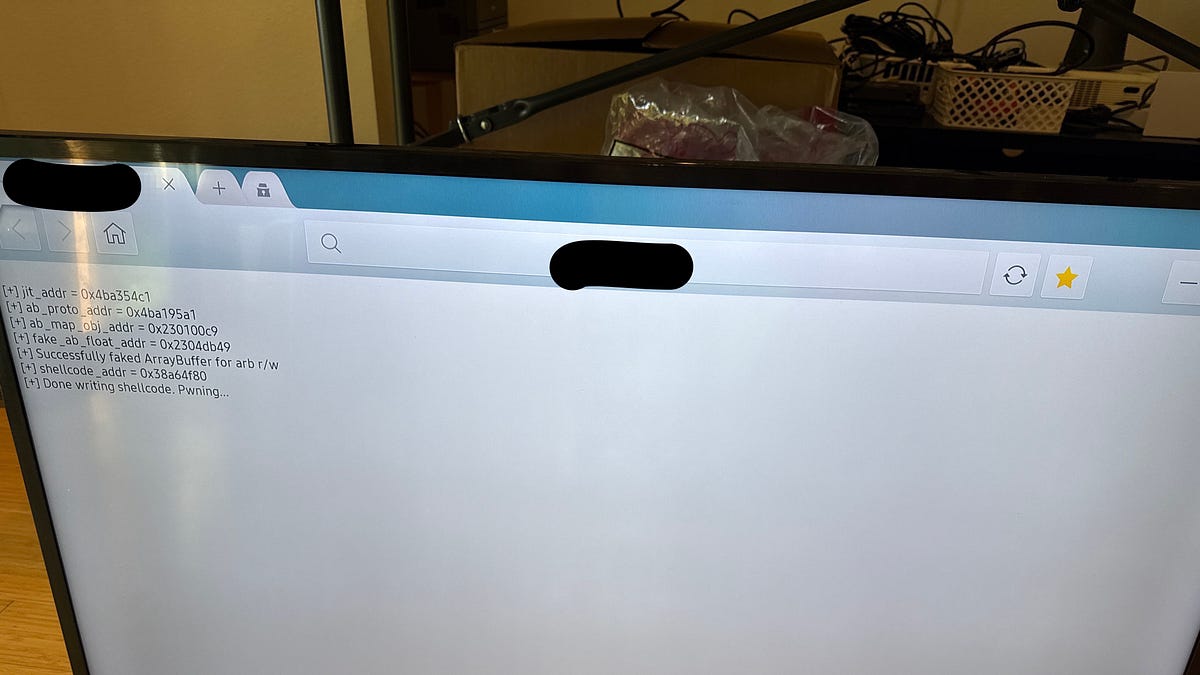

我們與 OpenAI 合作進行研究,展示了 Codex 如何在給予瀏覽器權限後,透過審計韌體原始碼並利用內核驅動程式漏洞,自主將權限提升至 root 級別並成功入侵三星電視。

背景

這篇研究記錄了研究人員如何利用 OpenAI 的 Codex 模型,在具備初始權限的情況下,成功對三星智慧電視實現 root 提權。研究團隊為 AI 建構了一個可操作的環境,提供韌體原始碼與自動化工具鏈,讓 Codex 能夠自主分析驅動程式漏洞、繞過三星的執行限制,並最終在真實硬體設備上取得最高控制權限。

社群觀點

針對這項實驗,Hacker News 社群展開了激烈的辯論,焦點集中在 AI 的真實能力與實驗條件的公平性。部分資深開發者對此結果並不感到意外,認為三星電視在過去十年間的安全性始終堪憂,甚至戲稱這類嵌入式系統的漏洞多到連早期的 GPT-2 都能輕易攻破。然而,這種觀點隨即遭到反駁,有留言指出 GPT-2 根本不具備指令遵循或邏輯推理能力,將其與現今能處理複雜程式碼的 Codex 類比顯然過於誇大。

爭議的核心在於研究團隊提供的「輔助條件」。許多評論者認為,這並非 AI 獨立完成的壯舉,因為研究者預先餵入了關鍵的韌體原始碼,這等於是給了 AI 一張標註好陷阱的地圖。有網友將此比喻為「聰明的鐵錘」,雖然是鐵錘釘下了釘子,但背後的力道與方向仍由人類掌控。如果沒有人類精心設計的提示詞與環境搭建,AI 就像躺在抽屜裡的工具,無法主動發起攻擊。但也有人持相反意見,認為即便有原始碼,能從中識別漏洞並撰寫出可運行的 exploit 仍展現了驚人的自動化潛力,這將大幅降低腳本小子的攻擊門檻,並改變未來資安攻防的成本結構。

此外,社群也對嵌入式系統的供應鏈安全表達了深切的憂慮。留言指出,三星電視中出現 Novatek 的驅動程式漏洞,反映了硬體產業常見的結構性問題:晶片廠商提供半成品的驅動程式,整合商為了趕在黑五購物節或聖誕檔期上市,往往在未經安全審計的情況下就直接封裝出貨。這種由會計師主導、忽視工程品質的開發模式,導致了漏洞百出的韌體環境,讓 AI 甚至不需要高深的推理就能找到突破口。

最後,部分使用者分享了與 AI 協作進行逆向工程的經驗。有人提到利用 AI 成功破解了 TP-Link 路由器中複雜且破碎的加密協議,將原本難以使用的私有 API 轉化為優雅的監控工具。雖然 AI 在處理冷門程式語言時仍會出現自我懷疑或錯誤,但在有經驗的工程師引導下,它確實已成為逆向工程與漏洞挖掘的強力助手。

延伸閱讀

- Ghidra:留言中提到的逆向工程工具,討論區探討了如何將其與 Claude 或 Codex 結合使用。

- Selenium 與 Headless Chrome:網友分享利用這些工具配合 AI 來自動化操作路由器網頁介面,進而達成逆向分析。

- Unauthorized Execution Prevention (UEP):三星 Tizen 系統中的執行保護機制,是本次實驗中 AI 必須繞過的技術限制。

相關文章

其他收藏 · 0

收藏夾