有人收購了 30 個 WordPress 外掛並在其中全部植入後門

AI 生成摘要

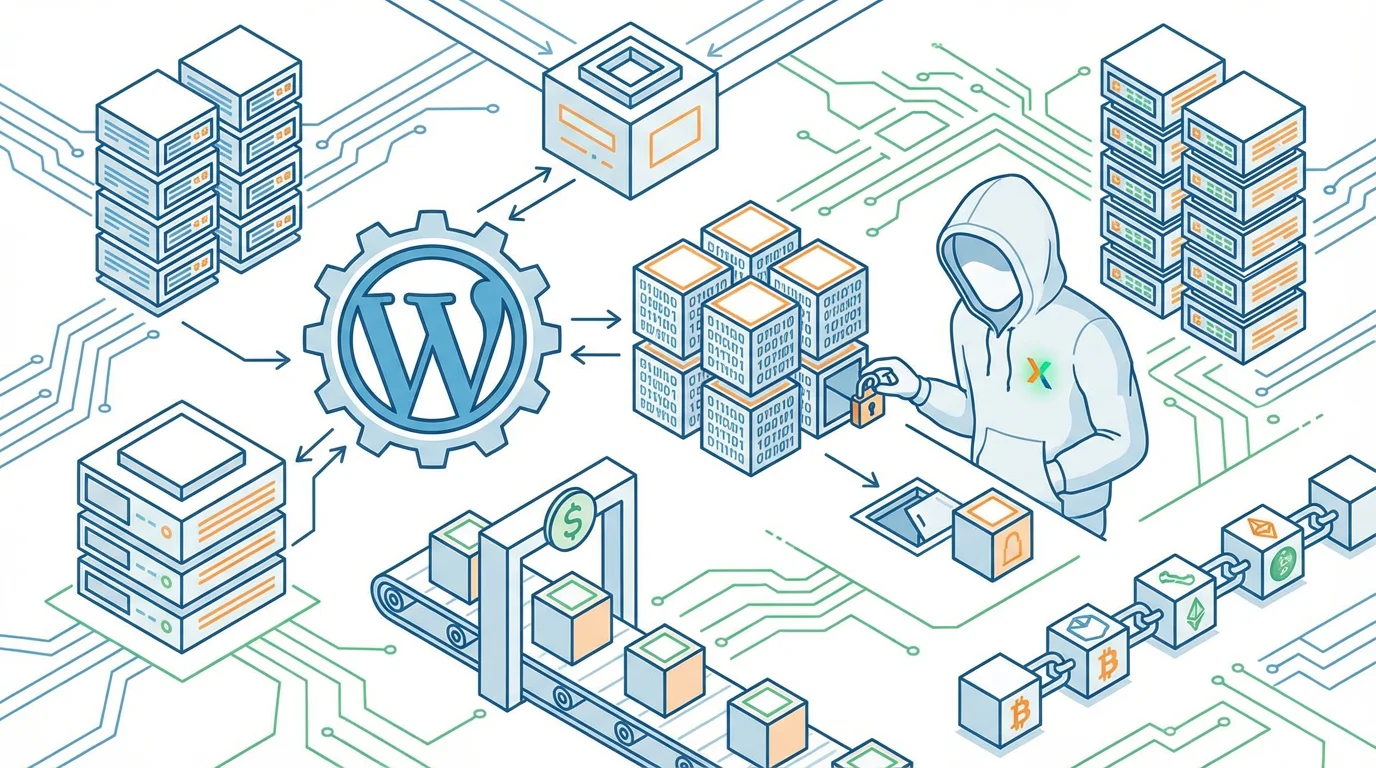

有人透過 Flippa 交易平台收購了超過 30 個受信任的 WordPress 外掛,並發動了一場大規模的供應鏈攻擊,在其中植入了潛伏長達八個月的複雜後門程式。

背景

這篇文章揭露了一起針對 WordPress 外掛生態系的重大供應鏈攻擊。一名買家透過 Flippa 平台收購了擁有超過 30 款外掛的開發商 Essential Plugin,隨後在所有外掛中植入後門程式。這些惡意代碼潛伏長達八個月才被啟動,利用以太坊智慧合約來規避傳統的網域封鎖機制,並針對搜尋引擎爬蟲植入 SEO 垃圾連結,影響了數十萬個網站的安全性。

社群觀點

針對這起大規模的供應鏈攻擊,Hacker News 的討論主要聚焦於自動化審核的可能性、現代開發環境的結構性風險,以及攻擊者的獲利動機。

部分討論者提出未來或許可以建立由大型語言模型(LLM)進行審核的程式碼倉庫,並透過收取小額費用來支撐審核成本。然而,這種觀點隨即遭到反駁,反對者認為對於願意花費六位數美金收購外掛業務的攻擊者而言,區區幾塊美金的審核費根本不具備阻嚇作用。更重要的是,LLM 審核本身存在被「提示詞注入」攻擊的風險,惡意開發者可能在程式碼註釋中加入指令,誘導 AI 忽略後續的後門邏輯,這使得單純依賴自動化工具變得不可靠。

另一派觀點則深入探討了現代軟體開發中過度依賴外部函式庫的問題。以 npm 為例,開發者往往在執行安裝指令後,便自動下載了數十個甚至上百個函式庫,其中許多是間接相依項。討論者指出,大多數開發者根本不清楚自己的專案到底引用了哪些程式碼,更遑論對其進行安全審計。這種「黑盒」式的開發習慣,為供應鏈攻擊提供了肥沃的土壤。雖然有人建議讓使用者直接從官方倉庫安裝依賴項而非打包分發,但這在實務上是否能提升安全性仍存有爭議。

關於攻擊者的動機,社群普遍認為這是一場精密的 SEO 操弄。透過在數萬個受感染的網站中植入反向連結,攻擊者可以瞬間提升特定非法網站(如高利貸、線上藥局或賭博網站)在搜尋引擎中的排名。這種手法不僅能直接為自己的業務導流,也能將這些連結作為服務出售給其他灰色產業。這種隱蔽的獲利模式解釋了為何攻擊者願意花費巨資收購合法外掛,並耐心潛伏數月才發動攻擊,因為一旦成功,其帶來的搜尋流量價值遠超收購成本。

最後,社群也對 WordPress.org 的管理機制表達了擔憂。儘管官方在發現問題後迅速關閉了相關外掛,但對於外掛所有權轉讓的審查缺失,顯然已成為生態系中難以忽視的安全漏洞。

延伸閱讀

在討論中,參與者提到了 2017 年發生的 Display Widgets 外掛攻擊事件,該案與本次事件手法如出一轍,皆是透過收購高安裝量的合法外掛來植入發薪日貸款(Payday Loan)垃圾訊息,顯示這類攻擊模式已存在多年且持續演進。

相關文章

其他收藏 · 0

收藏夾