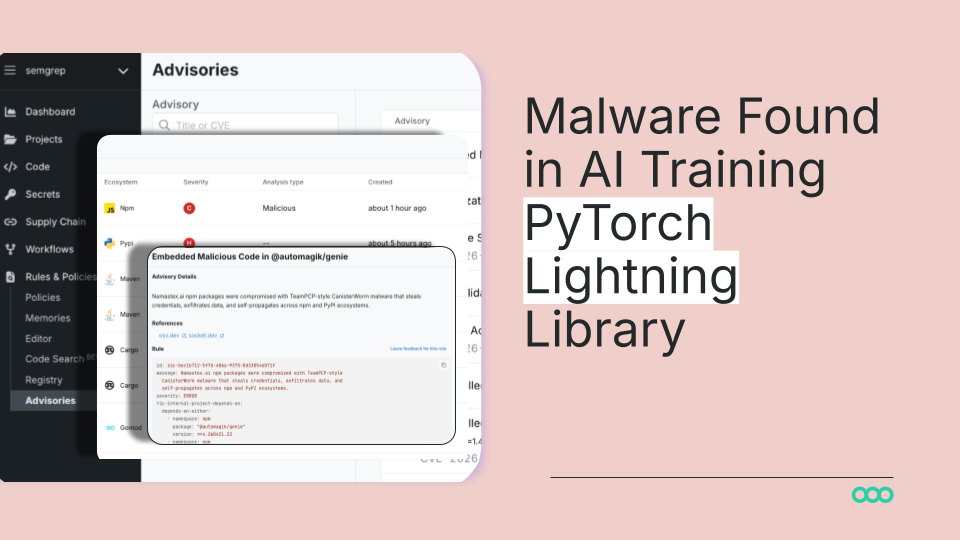

PyTorch Lightning AI 訓練函式庫中發現以沙蟲為主題的惡意軟體

廣泛使用的 PyTorch Lightning 函式庫在供應鏈攻擊中遭到入侵,該攻擊會竊取憑據與雲端機密,並透過 npm 以及 Claude Code 和 VS Code 等開發者工具進行傳播。

背景

知名深度學習框架 PyTorch Lightning 的 PyPI 套件「lightning」近期遭受嚴重的供應鏈攻擊,受影響版本為 2026 年 4 月底發布的 2.6.2 與 2.6.3 版。這項被稱為「Shai-Hulud」的惡意攻擊以《沙丘》為主題命名,透過隱藏的 JavaScript 負載竊取開發者的雲端憑證、GitHub 權限與環境變數,並利用受害者的權限進一步散播惡意程式,將受感染的儲存庫轉化為傳播媒介。

社群觀點

在 Hacker News 的討論中,社群對此事件展現出高度的警覺與不安。許多開發者注意到這次攻擊的規模擴散極快,透過 GitHub 的搜尋功能可以發現,已有超過兩千個儲存庫出現了惡意程式自動生成的標記文字。留言者指出,這些自動生成的儲存庫名稱通常由兩個《沙丘》相關詞彙(如 Harkonnen、Mentat)加上數字組成,這明確顯示了攻擊者在取得 GitHub 存取權限後,正利用自動化腳本大規模建立公開儲存庫,作為存放竊取資料的「死信箱」或進一步擴散的跳板。

針對軟體產業的現狀,部分討論帶有諷刺意味,認為這種供應鏈漏洞已成為常態,反映出當前開發環境過度依賴外部套件卻缺乏有效審核機制的荒謬性。開發者們強調,這類攻擊不僅僅是單純的資料竊取,更是一種「殭屍化」過程,將原本無害的套件轉變為攻擊工具。社群達成的一項重要共識是:開發者必須重新審視對第三方套件的信任度,並強烈建議在專案中務必「鎖定依賴版本」(Pinning dependencies),而非盲目追隨最新版本,以避免在自動化部署過程中無意間引入受污染的程式碼。

此外,討論也聚焦於惡意程式的技術細節,特別是它如何跨越生態系從 PyPI 滲透到 npm,並利用新型開發工具如 Claude Code 的掛鉤系統來達成持久化潛伏。這種針對開發者日常工具鏈的精準打擊,讓社群意識到資安防護已不能僅止於伺服器端,開發者的本地環境與 CI/CD 流水線同樣脆弱。儘管部分留言以《沙丘》的經典台詞幽默應對,但整體氛圍仍透露出對供應鏈安全防線近乎崩潰的深切憂慮。

延伸閱讀

- GitHub 官方安全性公告:針對 PyTorch Lightning 受影響版本的詳細修復建議與說明。

- GitHub 搜尋連結:可用於檢查目前受 Shai-Hulud 惡意程式影響而建立的公開儲存庫現況。

相關文章

其他收藏 · 0