Bitwarden CLI 在持續進行的 Checkmarx 供應鏈攻擊活動中遭到入侵

Docker 與 Socket 的研究人員在更廣泛的供應鏈入侵活動中,發現了惡意的 Checkmarx KICS 映像檔與可疑的程式碼擴充套件版本,進而影響了 Bitwarden CLI。

背景

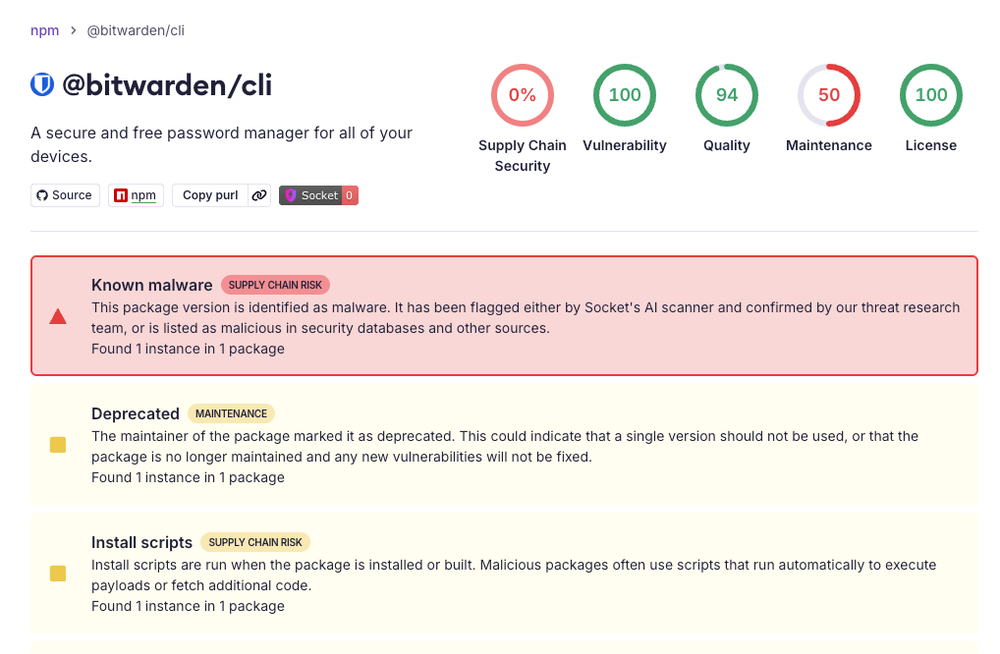

近期安全研究機構 Checkmarx 揭露了一場持續進行的供應鏈攻擊活動,指出 Bitwarden 的命令列介面(CLI)工具遭到入侵。這起攻擊涉及在官方 KICS Docker 儲存庫與程式碼擴充功能中發現惡意構件,顯示攻擊者正透過滲透開發流程與自動化工具,試圖擴大其影響範圍。

社群觀點

這起事件引發了 Hacker News 社群對於供應鏈安全與密碼管理工具安全性的高度焦慮。許多討論集中在 GitHub Actions 等自動化流程的脆弱性,認為這類攻擊已成為常態,甚至有評論者感嘆這類事件幾乎每天都在發生。社群對於 GitHub 近期的穩定性也頗有微詞,認為頻繁的斷線與不穩定的服務品質,讓開發者在面對安全威脅時更加被動。

針對 Bitwarden CLI 本身的安全風險,使用者最關心的莫過於密碼庫是否會因此外洩。雖然有意見指出文章內容解釋了被提取的資訊類型,但也有不少讀者抱怨報導內容混亂,甚至質疑其為人工智慧生成的低品質文章,導致關鍵的安全資訊難以被快速理解。部分使用者開始反思 CLI 工具存在的必要性,認為密碼管理器本質上不一定需要命令列工具,因為這會增加額外的攻擊面。

討論中也出現了關於 CLI 工具設計缺陷的具體案例。一名使用者分享了極其不安的經驗,提到 Bitwarden CLI 的清單指令會直接輸出包含密碼與 TOTP 驗證碼在內的所有敏感資訊。更令人困惑的是,這些敏感資訊竟然在 SSH 遠端連線、tmux 環境以及 IRC 客戶端的輸入歷史紀錄中意外現蹤,且必須重啟伺服器才能清除。這種資料外洩的不可控性,讓部分資深使用者決定徹底放棄使用該 CLI 工具。

此外,社群對於瀏覽器擴充功能是否受到波及也表達了擔憂。儘管目前攻擊似乎侷限於 CLI 與特定開發環境,但使用者普遍感到無力,因為現代人的數位生活極度依賴密碼管理器的安全性。有人提議是否應堅持使用舊版且經過驗證的軟體版本來避險,但這在軟體自動更新盛行的當下顯得難以執行。整體而言,社群共識傾向於認為 NPM 生態系統的供應鏈攻擊風險正持續惡化,開發者與一般使用者在選擇工具時必須更加謹慎。

延伸閱讀

在討論過程中,有使用者提及了 OneCLI 相關的討論紀錄,作為評估各類 CLI 工具安全性與必要性的參考。

相關文章

其他收藏 · 0