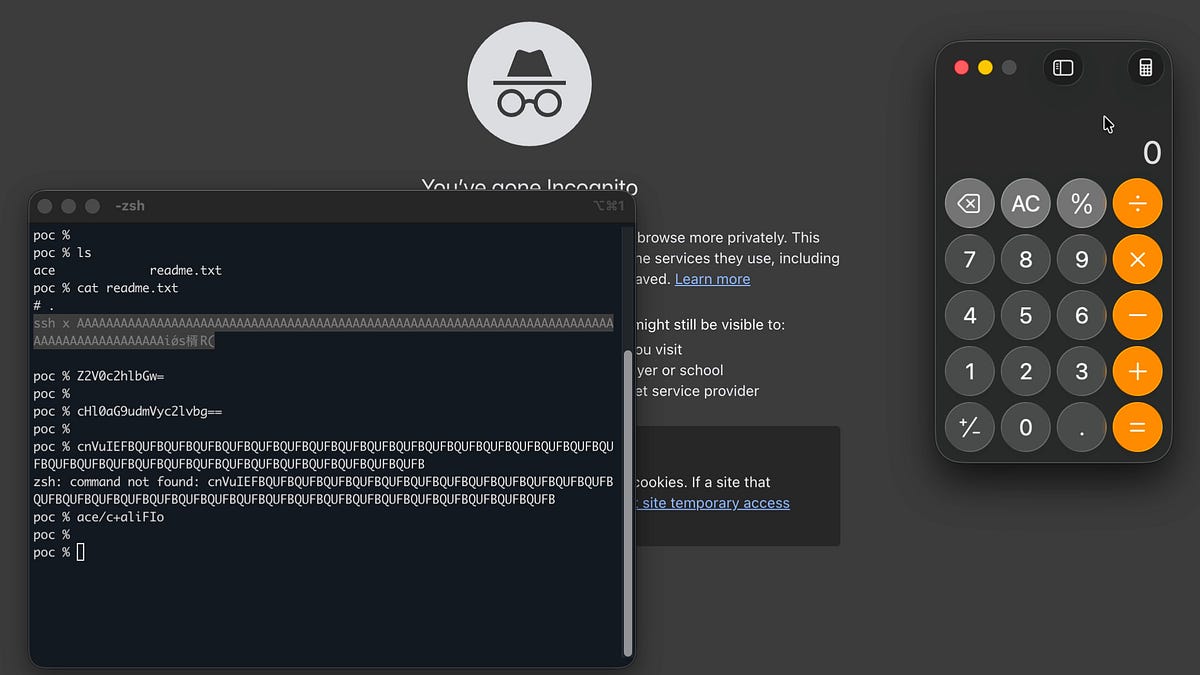

連 cat readme.txt 都不安全:將 iTerm2 的終端機輸出轉化為任意程式碼執行

AI 生成摘要

研究人員在 iTerm2 的 SSH 整合功能中發現了一個漏洞,惡意的終端機輸出可以偽裝成控制協定(conductor protocol)來達成任意程式碼執行。透過在簡單的文字檔中偽造轉義序列,攻擊者可以利用虛擬終端(PTY)混淆誤導終端機模擬器執行本地指令。

背景

這篇技術文章探討了 iTerm2 終端機模擬器的一個嚴重安全漏洞,揭示了即使是執行看似無害的 cat readme.txt 指令,也可能導致任意程式碼執行。該漏洞源於 iTerm2 為了強化 SSH 整合功能,會自動偵測並解析終端機輸出中的特定轉義序列,攻擊者可藉此偽造通訊協定,誘導終端機誤以為正在進行合法的遠端連線,進而觸發本地端的指令執行。

社群觀點

在 Hacker News 的討論中,許多資深使用者指出這並非新概念,終端機轉義序列帶來的安全性問題由來已久。有留言者回憶起早在 1980 年代的硬體終端機時代,就能透過特定的轉義序列來填充指令緩衝區或偽造鍵盤輸入,這類「終端機注入」攻擊在歷史上屢見不鮮。社群普遍認為,這類漏洞的根源在於現代終端機模擬器過度追求功能豐富化,試圖在單純的字元顯示介面上疊加複雜的邏輯與自動化功能,導致原本應被視為純資料的輸出內容,意外具備了控制程式行為的能力。

針對如何防範此類風險,社群展開了激烈的辯論。部分開發者質疑為何現代程式語言不預設對終端機輸出進行轉義,而另一派觀點則反駁,cat 等底層工具的核心任務就是精確地串接並輸出原始位元組,若強制過濾轉義序列將破壞其基本功能。更有經驗的使用者分享了實務上的防禦手段,例如將 cat 設為 strings 指令的別名,以過濾掉非列印字元,藉此對抗紅隊滲透測試中常見的惡作劇或攻擊。

此外,關於漏洞揭露的時機也引發了爭議。有評論者批評作者在穩定版本尚未修復前就公開詳細細節,可能增加被惡意利用的風險。然而,也有觀點認為在 AI 輔助分析日益普及的今天,傳統的漏洞保密期已逐漸失效,因為攻擊者同樣能利用大型語言模型快速從程式碼提交紀錄中推導出利用方式。討論最後也延伸到了 AI 時代的新威脅,認為當 AI 代理開始自動處理終端機輸出時,這類漏洞可能演變成一種新型態的「提示詞注入」攻擊,讓安全防禦變得更加困難。

延伸閱讀

- 終端機複製貼上的安全風險:討論中提到一個展示網站,說明從網頁複製指令到終端機時,隱藏的惡意代碼如何被一併貼入。

- iTerm2 歷史漏洞紀錄:Mozilla 曾於 2019 年報導過 iTerm2 類似的嚴重安全漏洞,顯示這類功能驅動的邏輯錯誤具有重複性。

- iTerm2 官方修復紀錄:GitHub 上針對此漏洞的原始修復提交紀錄。

相關文章

其他收藏 · 0

收藏夾