Fast16:比震網早五年出現的網路武器

研究人員發現了 Fast16,這是一款源自 2005 年的高級網路破壞工具,它在內核層級操縱科學計算,比著名的震網蠕蟲還要早。這款與美國國家安全局方程式組織有關的武器,透過悄悄損壞數學輸出結果來針對核能與工程模擬,且在長達 21 年的時間裡未被偵測到。

背景

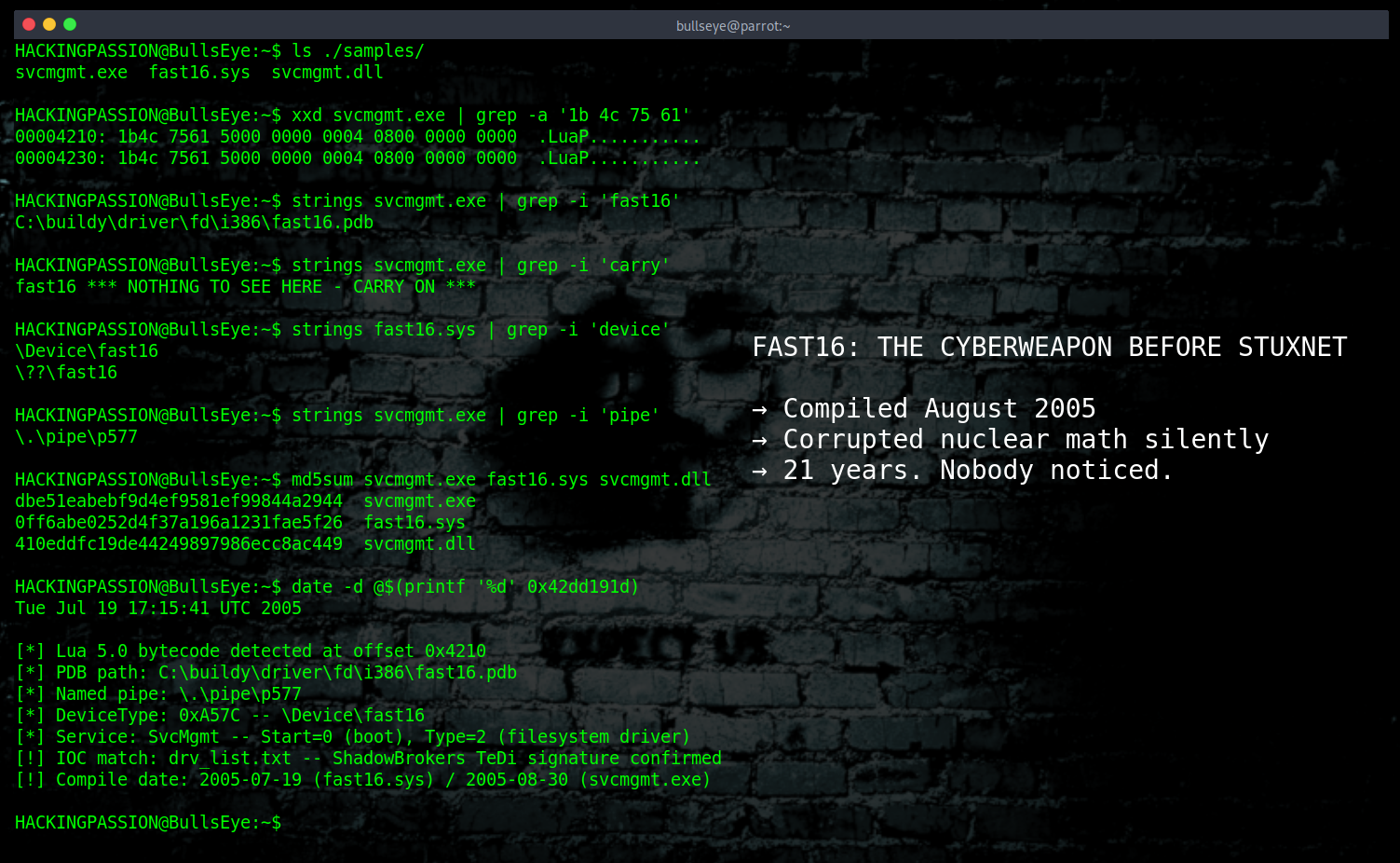

近期資安界揭露了一款名為 Fast16 的網路武器,其開發時間可追溯至 2005 年,比知名的 Stuxnet 蠕蟲還要早五年。這款惡意軟體並非以破壞硬體為目標,而是潛伏於系統底層修改科學運算的數值,使核能與工程模擬產生看似正常卻錯誤的結果,其精密的 Lua 腳本引擎與核心驅動架構顯示出極高的技術水準。

社群觀點

在 Hacker News 的討論中,參與者對於這篇文章的來源與寫作風格展現了高度的警覺性。部分讀者指出,該文章疑似是由大型語言模型(LLM)針對 SentinelOne 的原始研究報告進行摘要生成的產物。這種寫作風格被批評為過於戲劇化且缺乏技術深度,例如將「修改數學運算」描述得過於玄幻,卻忽略了底層實作的嚴謹性。支持此觀點的網友認為,原始的研究報告提供了更多關於民用工程進展、熔鹽堆(TMSR-LF1)以及 Black Hat Asia 研討會的技術細節,而這篇摘要則顯得有些力不從心。

然而,也有網友持不同意見,認為這篇摘要提到了一些原始報告中未詳盡說明的背景資訊,顯示其並非單純的 AI 轉譯。討論的焦點隨後轉向了 Fast16 程式碼中所展現的時代特徵。研究中提到 Fast16 使用了 SCCS/RCS 格式的原始碼控制註釋,這被形容為在 2005 年的 Windows 環境中發現「撥盤式電話」一樣罕見。社群成員對此產生共鳴,分享了自己在科研機構工作的經驗。有觀點指出,在天文物理或政府軍事實驗室中,即便到了 2006 年,使用過時的版本控制系統或維護數十年前的 Fortran 程式碼仍是常態。這種「能修補就繼續用」的文化,反映了科研環境中穩定性高於技術更新的現實,也解釋了為何攻擊者會使用帶有舊時代色彩的開發習慣。

此外,社群對於這種攻擊行為的道德層面也表達了強烈譴責。有留言認為,比起單純的硬體破壞,針對科學研究進行數據破壞是文明社會中最墮落的行為之一。這種攻擊不僅誤導了當下的研究方向,更可能對人類知識的積累造成長遠且難以察覺的損害。

延伸閱讀

- SentinelOne 原始研究報告:Fast16 Mystery: ShadowBrokers, Lua, and the Pre-Stuxnet Era of Cyber Sabotage。這份報告提供了更完整的技術分析,包含對核心驅動程式 fast16.sys 的深度拆解。

相關文章

其他收藏 · 0